Ransomware Dharma usa instalador de antivírus como disfarce para atacar arquivos

Uma nova variante do Ransomware Dharma se faz passar por um instalador de antivírus enquanto criptografa os dados dos usuários.

A nova praga, descoberta pelos especialistas da Trend Micro, chega por e-mail e utiliza métodos já conhecidos e comprovadamente eficazes, alertando um usuário sobre a possibilidade de comprometimento do Windows e indicando uma ferramenta para verificação.

A curiosidade ou a ingenuidade dos usuários é recompensada quando o arquivo executável anexado se faz passar pelo ESET AV Remover, uma ferramenta da empresa de segurança que limpa o sistema de instalações anteriores de softwares de segurança para que o próprio possa rodar sem problemas.

Entretanto, o que o usuário acredita ser uma medida de proteção, na realidade, é exatamente o oposto, já que os arquivos do PC estão sendo criptografados em segundo plano, sem que ele perceba.

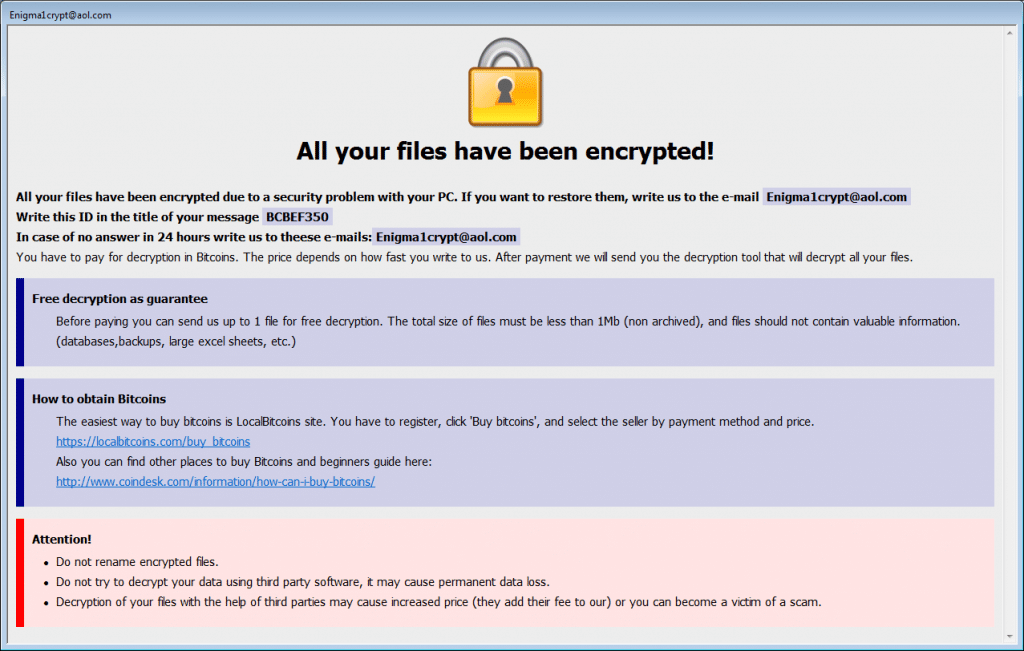

Uma vez que o processo é finalizado, o uso do computador é bloqueado e o usuário passa a ver apenas uma mensagem informando sobre o “sequestro”, que pede o contato por um e-mail e que a vítima informe um código, para que seja passado o valor em Bitcoins.

Os criminosos apostam, mais uma vez, na ingenuidade, afirmando que o preço será menor quanto mais cedo for realizado o contato (de forma que o usuário não tente tomar outras medidas para resolver a questão) e afirmam até que um arquivo pode ser enviado para verificação de que a liberação de todos os outros será efetivamente feita.

O golpe não parece ter atuação direcionada, sendo disseminado aleatoriamente por e-mail, sem nenhum foco específico, como sistemas empresariais ou sensíveis.

Outra prova disso é que nem mesmo um endereço direto de carteira de Bitcoin é enviado, o que indica um malware enviado de maneira randômica, com os criminosos atuando diretamente apenas junto às vítimas que “caírem” na rede.

A ESET confirmou o uso de sua aplicação nesta modalidade de ransomware e disse que, assim como o próprio software foi usado, qualquer outro poderia, uma vez que o executável é iniciado sem modificações, apenas acompanhado do malware em si.

A empresa de segurança corroborou o relatório da Trend Micro e alertou seus usuários sobre o funcionamento da tentativa de ataque, que é comum entre quadrilhas que usam o ransomware como arma.

Sendo assim, é importante deixar claro que o pagamento não deve ser realizado em hipótese alguma, pois não há nenhuma garantia de que os arquivos serão efetivamente liberados após isso.

No caso de uma execução equivocada do malware, o ideal é procurar ajuda especializada para possível liberação dos dados ou, então, executar uma formatação completa, aceitando o risco de perder tudo.

Por isso mesmo, o ideal é se prevenir. Jamais abra arquivos executáveis recebidos por e-mail e mensageiros instantâneos, mesmo que elas tenham vindo de serviços reconhecidos ou contatos próximos.

Na dúvida, procure sites oficiais e serviços de atendimento para confirmar a necessidade de rodar os anexos e tenha sempre soluções de segurança ativas e atualizadas funcionando tanto no computador quanto no celular.

Referência: canaltech.com.br